简体中文

配置步骤

约 1023 字大约 3 分钟

2026-01-09

一、SAML协议原理

在SAML协议中有两个主体,Service Provider 服务提供方即我们纷享,Identity Provider 身份提供方即微软。

认证的过程本质上是两个主体之间进行信息的交互,由Identity Provider进行登录的验证,向Service Provider 最后传输用户信息。

我们拿到用户信息的某个属性(如手机号)和我们纷享侧【人员】表单的「单点登录账号」的值做比对,如果一致则登录纷享成功,如果不一致则失败。

二、双方准备

1.纷享侧

1.1.申请单点登录域名

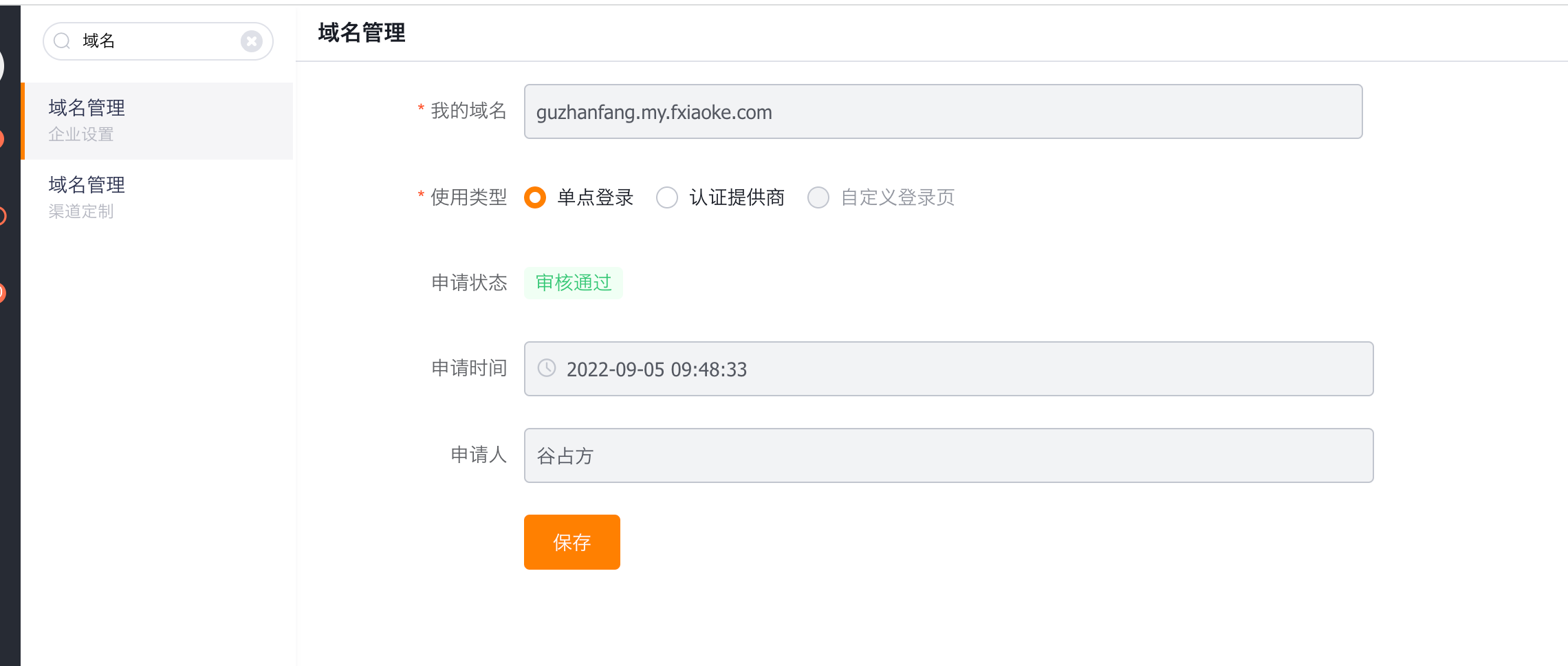

在纷享后台搜索“域名管理”,发起域名申请,域名为fxiaoke域名下的子域名,域名需要审核,审核通过后如下图所示

2.客户侧

提供关于SAML协议的xml描述文档,又称之为联合元数据(Federation Metadata),这个文档向客户的技术索要即可。客户的技术生成这个文档时,需要我们先提供一个微软认证通过后回调的地址,将我们的单点登录URL提供给客户即可。

3.开始配置单点登录

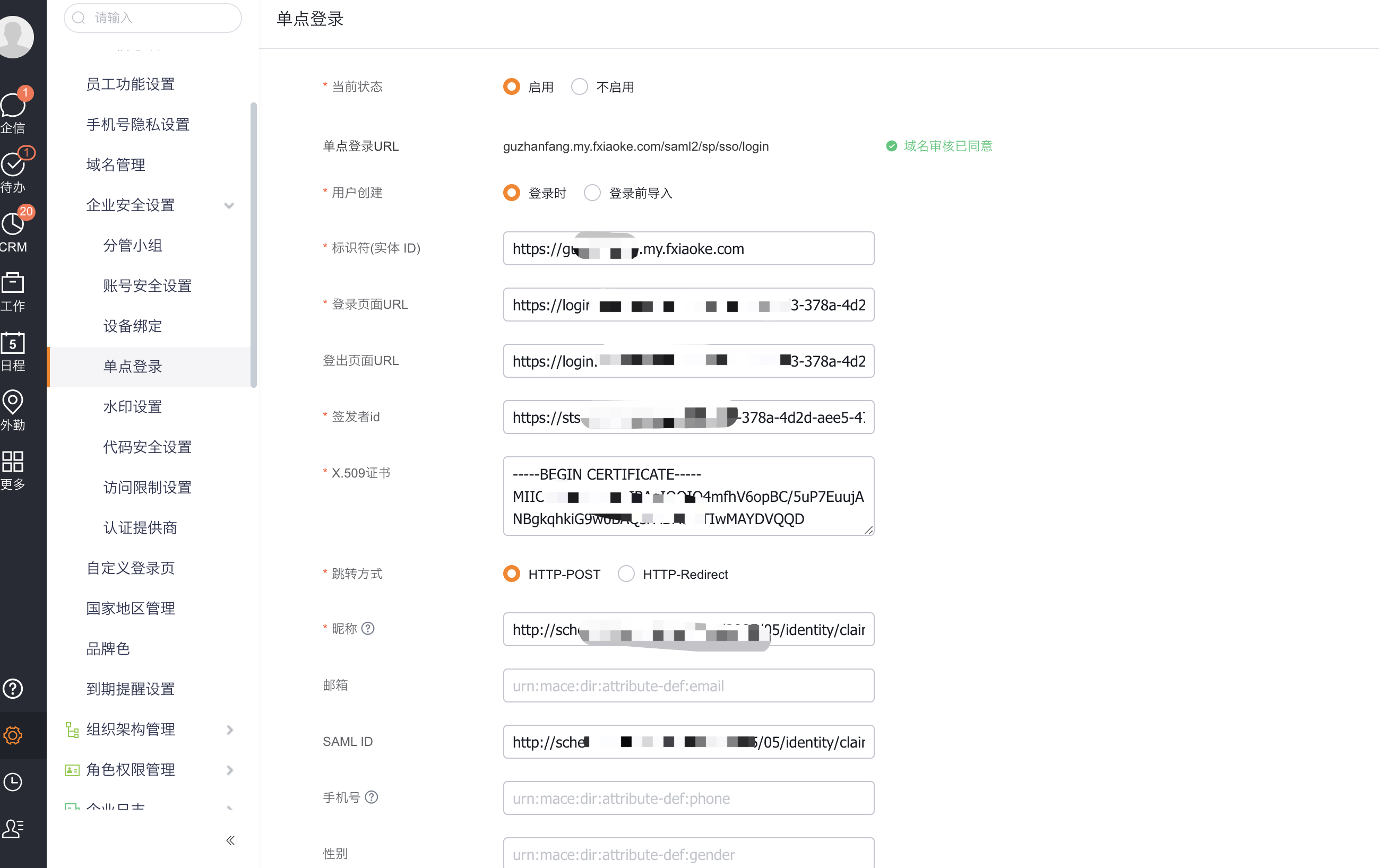

此时双方的准备工作已经完成,我方已经完成了域名审核得到单点登录URL,客户方也提供了联合元数据文档,我们根据文档进行配置即可。先附上配置完成后的示例  现在开始逐项说明,每一个配置从哪里获取

现在开始逐项说明,每一个配置从哪里获取

4.用户创建

可以看到有两个选项

- 登录时:采用此种方式时,用户在微软AD登录后,微软向纷享返回用户信息,我们查询【人员】表单,如果查询到则直接登录成功;如果没有查询到则用微软AD提供给纷享的用户信息,创建一个新员工,并登录到纷享系统。不过这个新创建的员工没有任何的角色,也没有任何的权限,所以不建议采用此种方式。

- 登录前导入:建议此种方式,提前在纷享系统创建好人员,并在【人员】对象的「单点登录账号」维护好对应的值。在【人员】对象的「单点登录账号」维护好对应的值这一步很重要,一定不要忘了

5.标识体(实体ID)

此处填写什么都可以

需要注意的是,我们根据这一参数也会生成一份saml的xml文档,后续如果修改了这一参数,会导致我方的xml文档变更。

一般客户方不需要我们的xml文档,如果客户需要的话,我方将上图所示完毕的内容填写完毕后,然后点击此链接生成:https://xxxxxxx.my.fxiaoke.com/saml2/sp/sso/metadata.xml。(域名前缀替换成自己的域名)

6.登录页面URL

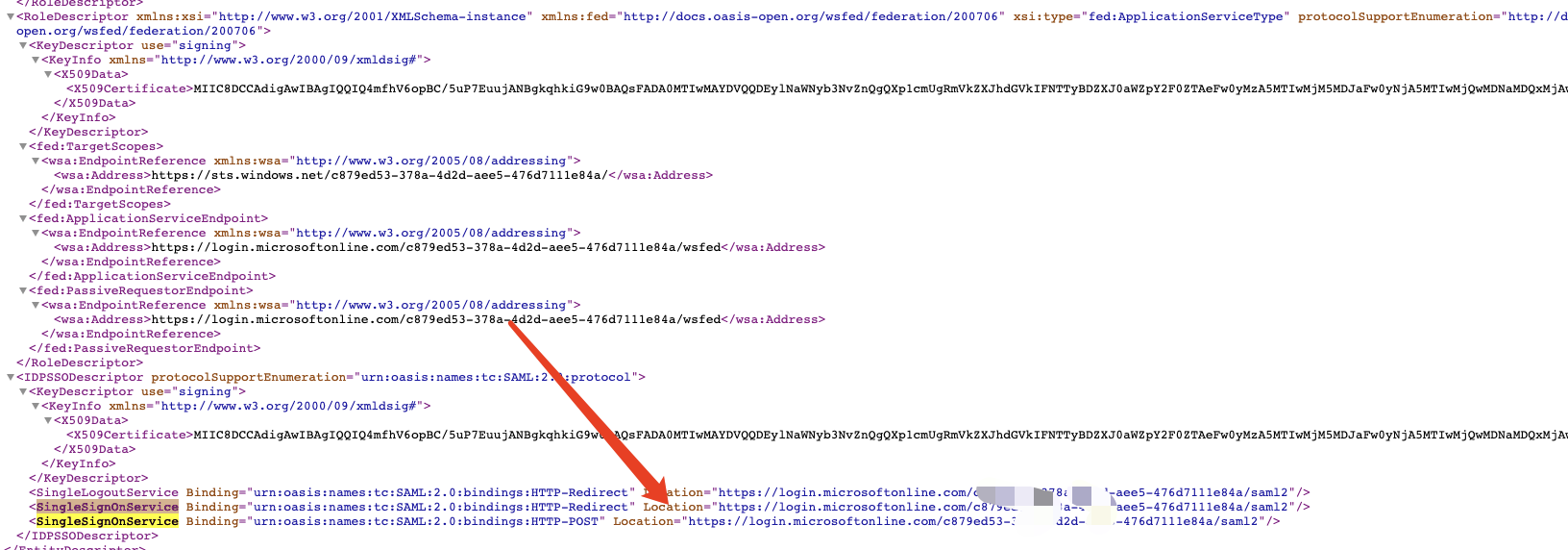

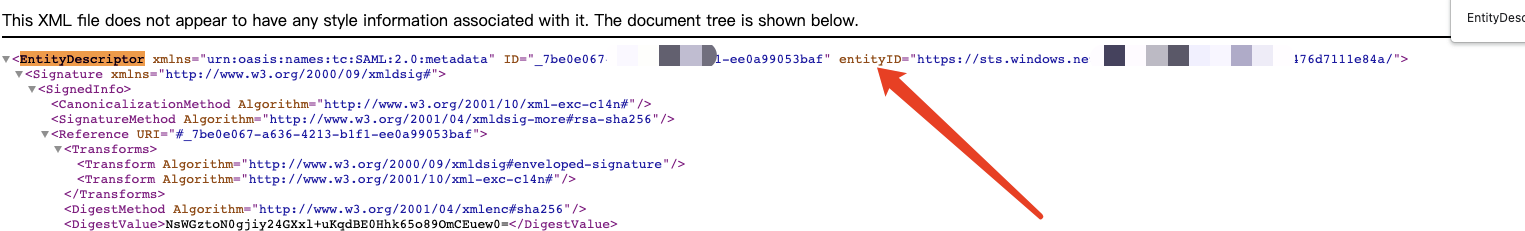

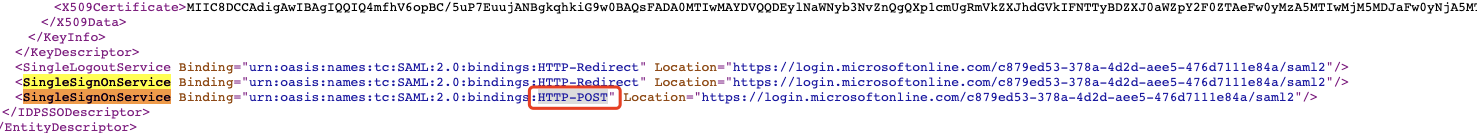

在客户的xml文档中获取,属性为SingleSignOnService的Location的值

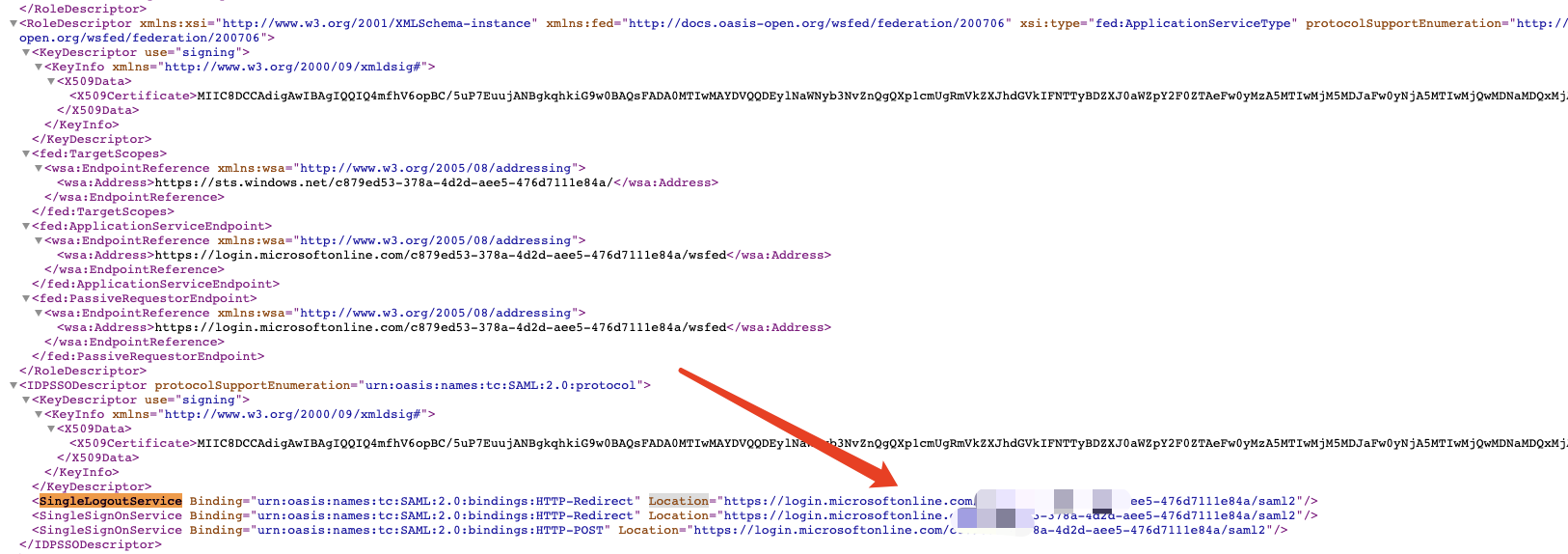

7.登出页面URL

在客户的xml文档中获取,属性为SingleLogoutService的Location的值

8.签发者id

在客户的xml文档中获取,属性为EntityDescriptor的entityID的值

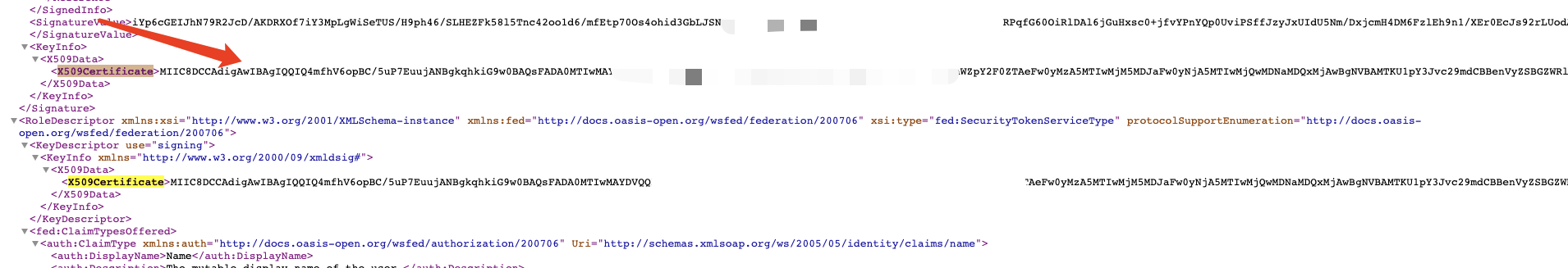

9.X.509证书

在客户的xml文档中获取,属性为X509Certificate的值

10.跳转方式

在客户的xml文档中获取,属性为SingleSignOnService的Binding的后缀中,我这里有两种方式,HTTP-POST我这里是可以的

以上是从客户的xml文档中获取到的参数配置,都是固定值。

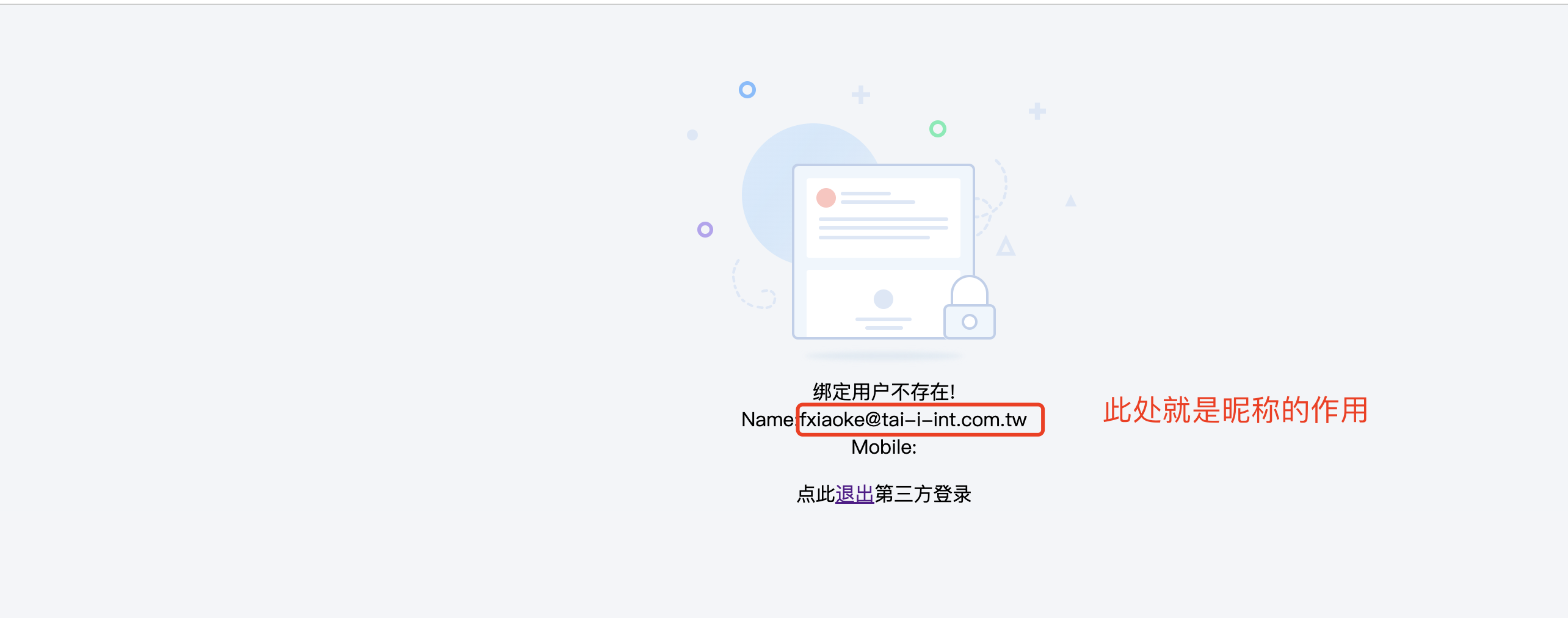

11.昵称

这个是单点登录时如果失败了,我们纷享可以提示哪个用户登录失败了

12.SAML ID

验证通过后,给我们返回了用户信息的报文。

这个参数取报文中的哪个字段和我们纷享「单点登录账号」做比对。 注意不配置时,默认取返参报文的Name和「单点登录账号」做一致性比对。

因此这个参数不是必填项